“Houston, abbiamo un problema.” Queste parole, pronunciate da Jack Swigert, pilota della missione lunare Apollo 13, evocano ancora oggi un senso di avventura e tecnologia all'avanguardia. Eppure, nel nostro quotidiano, un tipo di "problema" ben più insidioso si annida: i disturbi dei sistemi informatici. Il rischio informatico, o rischio digitale, o Cyber Risk, è un tranello comune: illudersi che si tratti di qualcosa di astratto, distante dalla nostra realtà. Niente di più sbagliato. Il Cyber Risk è un fenomeno che interessa tutti, dal ragazzino nella sua cameretta al titolare di una grande azienda.

La Natura Multiforme del Rischio Informatico

Il rischio informatico può manifestarsi in forme diverse, ognuna con le proprie specificità e potenziali danni. Comprendere queste distinzioni è il primo passo per una difesa efficace.

CYBER CRIME: L'Attacco Deliberato

Un Cyber Crime è un attacco informatico, un'azione deliberata volta a compromettere la sicurezza, la disponibilità o l'integrità di un sistema informatico. Questi attacchi sono spesso orchestrati da attori malevoli con diverse motivazioni, che spaziano dal profitto alla politica, fino a rancori personali. Gli attori delle minacce odierne vanno da hacker isolati e criminali informatici organizzati a gruppi sponsorizzati da stati impegnati in una guerra informatica a lungo termine.

Malware: Il Software Dannoso

Malware è l'acronimo di "malicious software", ovvero software dannoso. Si tratta di qualsiasi programma informatico in grado di prendere il controllo (totale o parziale) di un dispositivo. Le sue azioni possono variare ampiamente: dalla raccolta di informazioni private alla creazione di malfunzionamenti, dalla criptazione dei dati al blocco totale dell'accesso. Un esempio specifico di malware è il worm informatico, un tipo di malware che si diffonde automaticamente attraverso i computer di una rete senza l'intervento dell'utente. Una volta insediato, un worm può essere utilizzato per rubare informazioni sensibili, installare altri malware o compromettere la sicurezza dell'intera rete.

Phishing: L'Inganno della Fiducia

Il phishing è una forma di truffa informatica mirata a estorcere informazioni e dati personali alle vittime, come password o codici di accesso. L'inganno avviene "mascherandosi" da ente affidabile o da soggetto autorizzato. Il termine deriva dalla contrazione di "malicious" e "software", alludendo all'utilizzo di tecniche per "pescare" dati finanziari e password di un utente. Si tratta di un tipo di truffa effettuata su Internet, attraverso la quale si cerca di ingannare la vittima convincendola a fornire informazioni personali e riservate, dati finanziari o codici di accesso a carte di credito, fingendosi un Istituto finanziario o un altro ente affidabile. Di solito, nel messaggio inviato all'utente, viene indicato un collegamento (link) che rimanda solo apparentemente al sito web dell'Istituto di credito o del servizio a cui si è registrati.

DDOS: La Negazione del Servizio

DDOS, acronimo di "Distributed Denial of Service", si riferisce ad attacchi informatici in grado di interrompere la continuità di un servizio, rendendo inaccessibili alcuni servizi, a volte in modo temporaneo, altre permanente. Con l'espressione Denial-of-service (in italiano "negazione del servizio", abbreviato in DoS) ci si riferisce a un malfunzionamento causato da un attacco in cui vengono fatte deliberatamente esaurire le risorse di un sistema informatico che fornisce un servizio ai clienti, fino a renderlo non più in grado di funzionare. L’aggressore, in pratica, provoca una “negazione del servizio”, sovraccaricando, con una miriade di richieste, le connessioni di rete di un sistema responsabile dello scambio di dati esterni: se la quantità di richieste supera il limite di capacità, il sistema rallenta o collassa. Un recente attacco DDoS ha travolto il suo obiettivo con 11,5 terabit al secondo (Tbps) di traffico per circa 35 secondi, un volume di traffico equivalente a inondare una rete con oltre 9.350 lungometraggi HD.

Man in the Middle (MITM): L'Intercettazione Nascosta

Man in the Middle (MITM o MIM) è un tipo di attacco informatico in cui un soggetto terzo, spesso tramite una rete Wi-Fi pubblica e non protetta, ri-trasmette o altera la comunicazione tra due parti che invece pensano di comunicare direttamente tra di loro. Chiamati anche attacchi eavesdropping, gli attacchi MITM si verificano quando un hacker intercetta segretamente le comunicazioni tra due parti, spesso tramite Wi-Fi pubblico non protetto. Gli aggressori possono leggere o modificare i messaggi prima che raggiungano il destinatario.

Oday: La Vulnerabilità Sconosciuta

Oday, o "zero-day", è una vulnerabilità di qualsiasi tipo su un sistema di sicurezza informatica che lo sviluppatore o la casa responsabile non hanno ancora individuato. Queste vulnerabilità vengono poi sfruttate per perseguire obiettivi criminali e di violazione del sistema prima che una patch o una soluzione vengano rilasciate. Gli exploit zero-day sfruttano falle del software precedentemente sconosciute o prive di patch, note come vulnerabilità zero-day, prima che gli sviluppatori possano rilasciare una correzione.

TRUFFE ONLINE | GUIDA AL PHISHING: COS'È, COME FUNZIONA E COME DIFENDERSI - PARTE 1

Errori Informatici: Malfunzionamenti Involontari

Oltre agli attacchi deliberati, i sistemi informatici possono essere afflitti da errori e malfunzionamenti che portano a comportamenti imprevisti o errati.

Definizione di Errore Informatico

Per errore informatico si intende un errore o un malfunzionamento che si verifica all'interno di un sistema informatico. Può manifestarsi in varie forme, dai difetti del software ai malfunzionamenti dell'hardware, e può causare l'arresto dei programmi, la perdita di dati o addirittura il guasto del sistema.

Cause degli Errori Informatici

Gli errori del computer possono essere dovuti a una serie di ragioni. A volte, gli errori si verificano a causa di bug o difetti nel codice del software. Altre volte, gli errori possono derivare da problemi hardware, come componenti difettosi o connessioni improprie. Inoltre, gli errori possono derivare da errori dell'utente, come input errati o configurazione impropria del sistema.

Identificazione degli Errori

Per identificare un errore del computer è spesso sufficiente osservare i sintomi. Questi possono includere il blocco o l'arresto dei programmi, la comparsa di messaggi di errore sullo schermo, il rallentamento delle prestazioni del sistema, i riavvii inattesi o il comportamento insolito dei dispositivi hardware.

Tipi Comuni di Errori Informatici

Esistono diversi tipi comuni di errori informatici:

- Errori di sintassi: Si verificano quando c'è un errore nella sintassi del codice, che ne impedisce la corretta esecuzione da parte del computer.

- Errori di logica: Si verificano quando c'è un difetto nel flusso logico di un programma, che produce risultati errati o inaspettati.

- Errori di runtime: Questi errori si verificano durante l'esecuzione di un programma e possono causarne l'arresto o un comportamento anomalo. Spesso derivano da problemi come la divisione per zero o l'accesso a posizioni di memoria non valide.

- Errori hardware: Comportano malfunzionamenti o guasti nei componenti hardware del computer, come il disco rigido (HD), la memoria ad accesso casuale (RAM) o la scheda grafica.

- Errori di comunicazione: Si verificano quando ci sono problemi nella trasmissione dei dati tra diversi componenti o dispositivi.

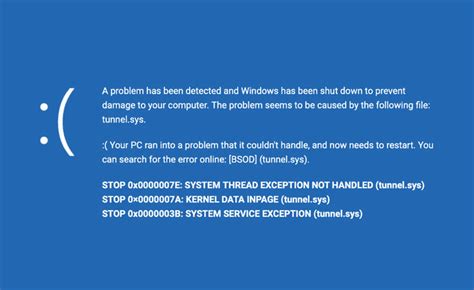

Errori Critici: Schermata Blu e Kernel Panic

- Errore di schermata blu: Noto anche come schermata blu della morte (BSOD), è un errore critico nei sistemi operativi Windows. Lo schermo diventa blu e visualizza un messaggio di errore, spesso causato da gravi problemi di sistema o hardware.

- Errore di kernel panic: Nei sistemi operativi basati su Unix, come Linux, indica un errore di sistema critico da cui il sistema operativo non può riprendersi in modo sicuro. Richiede solitamente un riavvio manuale.

Perdita di Dati e Risoluzione degli Errori

Sì, gli errori del computer possono causare la perdita di dati. Se un programma si blocca prima del salvataggio, si possono perdere le modifiche non salvate. Allo stesso modo, errori nei dispositivi di archiviazione possono danneggiare o cancellare file. Per ridurre al minimo questo rischio, è fondamentale eseguire regolarmente il backup dei dati. Fortunatamente, molti errori sono risolvibili attraverso la risoluzione dei problemi, aggiornamenti software o patch. In casi più complessi, potrebbe essere necessaria l'assistenza di un professionista o la riparazione dell'hardware.

Vulnerabilità e Minacce: Il Panorama Attuale

La digitalizzazione di tutti i processi aziendali e la crescente dipendenza dalla tecnologia rendono le vulnerabilità nei sistemi e nelle reti una minaccia seria. I cybercriminali cercano costantemente nuovi modi per sfruttare queste debolezze.

Tipi di Vulnerabilità

- Vulnerabilità di sistema: Difetti e bug nei sistemi operativi, firmware e software installati.

- Vulnerabilità di configurazione: Errori di impostazione che rendono un sistema più vulnerabile, come password deboli, firewall disabilitati o patch di sicurezza non applicate.

- Vulnerabilità nel codice: Bug, errori logici e difetti nel codice sorgente delle applicazioni software.

Statistiche sulle Vulnerabilità

Secondo un rapporto di Veracode, il 76% delle applicazioni ha almeno una vulnerabilità di sicurezza critica. Il numero di nuovi malware rilevati è stato di circa 18,5 milioni nel 2020, con oltre 50.000 nuovi attacchi al giorno. L'ENISA ha rilevato che il 95% delle vulnerabilità informatiche sfruttate negli attacchi utilizza solo dieci tipi di vulnerabilità, molte delle quali note da tempo.

Conseguenze di Bug e Worm

I bug sono errori di programmazione che possono causare malfunzionamenti, blocchi, arresti improvvisi, perdita di dati o riduzione delle prestazioni. I worm informatici, invece, si diffondono automaticamente attraverso una rete, causando corruzione di dati, eliminazione di file, spiazzamento di risorse e accesso non autorizzato a informazioni sensibili. Le conseguenze dei worm possono essere particolarmente gravi a causa della loro rapida diffusione.

Tecniche e Strumenti degli Attaccanti

I criminali informatici utilizzano una vasta gamma di strumenti e tecniche sofisticate per compromettere i sistemi.

Malware Avanzato

Oltre ai worm, esistono altre forme di malware come i Trojan horse, che si mascherano da programmi legittimi per indurre gli utenti a installarli, creando backdoor segrete o installando ulteriore malware. Gli attacchi senza file utilizzano le vulnerabilità nei programmi software legittimi per immettere codice nocivo direttamente nella memoria di un computer, eludendo molte soluzioni antivirus.

Ingegneria Sociale e Phishing Mirato

Gli attacchi di social engineering sfruttano la fiducia umana piuttosto che i difetti tecnici. Le varianti più mirate includono lo spear phishing, che adatta l'attacco a un individuo specifico utilizzando dettagli dai profili social pubblici.

Attacchi di Negazione del Servizio (DoS/DDoS)

Questi attacchi inondano le risorse di un sistema con traffico fraudolento fino a renderlo incapace di rispondere a richieste legittime.

Compromissione dell'Account e Man in the Middle

Negli attacchi di compromissione dell'account, i criminali dirottano le credenziali di un utente legittimo. Gli attacchi MITM, come menzionato, intercettano le comunicazioni tra due parti.

Tecniche Avanzate

- Attacchi alla supply chain: Gli aggressori violano un'azienda prendendo di mira i suoi fornitori.

- Attacchi XSS (Cross-Site Scripting): Inseriscono codice dannoso in una pagina web o applicazione web legittima.

- SQL Injection: Inviano comandi SQL dannosi al database backend di un sito web.

- DNS Spoofing/Poisoning: Alterano i record DNS per reindirizzare gli utenti a siti web fraudolenti.

- Tunneling DNS: Nascondono il traffico dannoso all'interno dei pacchetti DNS per aggirare le misure di sicurezza.

TRUFFE ONLINE | GUIDA AL PHISHING: COS'È, COME FUNZIONA E COME DIFENDERSI - PARTE 1

Minacce Emergenti: AI e Cloud

Gli attori malintenzionati ampliano la superficie di attacco manipolando sistemi intelligenti e utilizzando nuove infrastrutture. L'intelligenza artificiale (AI), in particolare l'AI generativa, consente agli hacker di creare attacchi di phishing iperrealistici, deepfake audio e video, e automatizzare la ricognizione su vasta scala. Le aziende che spostano workload nel cloud ampliano la loro potenziale superficie di attacco con storage bucket mal configurati e API esposte.

Attacchi all'Integrità dei Dati e Quantum Computing

Gli attacchi all'integrità dei dati mirano a corrompere o alterare leggermente set di dati. I progressi nel quantum computing minacciano la crittografia attuale, con aggressori che adottano strategie "raccogli ora, decifra dopo".

La Sicurezza Informatica in Ambito Medico

I problemi di sicurezza dei sistemi informatici in ambito medico, identificati dal codice ICD-11 XE5EP, si riferiscono a vulnerabilità, compromissioni o guasti nelle infrastrutture tecnologiche che supportano l'assistenza sanitaria. In un'era di crescente digitalizzazione, la sicurezza informatica (cybersecurity) è diventata un pilastro della sicurezza del paziente. Un problema di sicurezza può riguardare la riservatezza (accesso non autorizzato ai dati), l'integrità (alterazione non autorizzata delle informazioni mediche) o la disponibilità (impossibilità di accedere ai sistemi necessari per la cura).

Cause dei Problemi di Sicurezza Medica

- Attacchi Cyber (Malware e Ransomware): Il ransomware cripta i dati clinici rendendoli inaccessibili.

- Vulnerabilità dei Dispositivi Medici (IoMT): Molti dispositivi medici connessi alla rete presentano vulnerabilità.

Difendersi: Proteggere i Sistemi Informatici

La difesa dagli attacchi informatici richiede più di un singolo prodotto o politica. Una prevenzione efficace inizia con la comprensione degli asset più preziosi dell'organizzazione e della superficie di attacco che li circonda.

Misure di Sicurezza Fondamentali

- Proteggi (Protect): Sviluppare e implementare le misure di sicurezza adeguate per ridurre gli effetti di un possibile attacco informatico.

- Sicurezza Passiva (o Fisica): Tecniche e strumenti difensivi per impedire l'accesso non autorizzato a risorse, sistemi e informazioni riservate.

- Sicurezza Attiva (o Logistica): Tecniche e strumenti per proteggere le informazioni e i dati riservati da accessi non autorizzati e modifiche.

- Gestione delle identità e degli accessi (IAM): Applicare criteri di accesso con privilegi minimi, autenticazione a più fattori e criteri di password forti.

- Controlli di rete: Distribuire firewall a più livelli e sistemi di prevenzione delle intrusioni (IPS) per bloccare il traffico dannoso.

Strumenti di Prevenzione Quotidiana

Oltre alle misure strutturali, esistono soluzioni quotidiane che aiutano a prevenire attacchi informatici: antivirus, dispositivi di sicurezza, controlli, reti Wi-Fi private e sicure, autenticazioni a doppio fattore, assicurazioni Cyber Risk e l'utilizzo di password sicure sono tutti strumenti fondamentali.

Valutazione del Rischio

- Vulnerability Assessment (VA): Analisi dei sistemi informatici per rilevare vulnerabilità note sulle infrastrutture esposte.

- Cyber Threat Assessment (CTA): Valutazione delle minacce informatiche, inclusi incidenti e vulnerabilità, per individuare e prevenire violazioni dei dati.

Prevenzione degli Errori Informatici

Mantenere il sistema e il software aggiornati, utilizzare un software antivirus affidabile, eseguire scansioni regolari, essere cauti nell'installazione di nuovi software, evitare siti web sospetti e praticare abitudini informatiche sicure sono misure essenziali per ridurre il verificarsi di errori.

Sperare di non incorrere in un attacco informatico, al giorno d’oggi, è un po’ come fare un tuffo nel mare e pensare di non bagnarsi. La soluzione migliore, come al solito, è quella di affidarsi all’intervento di consulenti esperti. Ma questo non significa che non si possano adottare soluzioni quotidiane che aiutino quantomeno a prevenire un attacco informatico.